Puntos Clave

- El pago de un cliente a Callnovo fue rechazado porque los datos bancarios habian sido modificados — por un correo fraudulento que era identico al nuestro. El correo parecia provenir de nuestro departamento de cuentas por cobrar, incluia en copia a todas las personas relevantes y solicitaba una actualizacion rutinaria de cuenta bancaria.

- Nuestra investigacion inmediata no encontro ninguna evidencia de una brecha en nuestros sistemas — MFA estaba activado, los registros de correos enviados estaban limpios y no se detecto ningun acceso no autorizado. El compromiso fue rastreado hasta el entorno del cliente.

- Reportamos la cuenta bancaria fraudulenta (Truist, abierta en Atlanta) llamando al banco y visitando fisicamente una sucursal. Cuando hay fraude financiero de por medio, reportar solo por medios digitales no es suficiente.

- Ahora exigimos verificacion por videollamada para todos los cambios de cuenta bancaria — sin excepciones. Este unico cambio de politica elimina por completo el vector de ataque. Recomendamos que toda empresa que trabaje con proveedores internacionales adopte la misma practica.

El Correo Que Casi Funciona

El mes pasado, un cliente de larga trayectoria intento enviarnos su pago mensual por servicios. Fallo. El banco rechazo la transferencia porque los datos de la cuenta no coincidian.

Cuando nos contactaron para resolverlo, nos reenviaron un correo que habian recibido — uno que habia sido compartido internamente por uno de sus propios empleados. El correo original parecia provenir de nuestro departamento de cuentas por cobrar. Solicitaba un cambio en nuestros datos bancarios para futuros pagos. El correo tenia un formato profesional, usaba la terminologia correcta e incluia en copia a todas las personas relevantes de ambos lados.

A primera vista, parecia completamente legitimo. Incluso para nosotros.

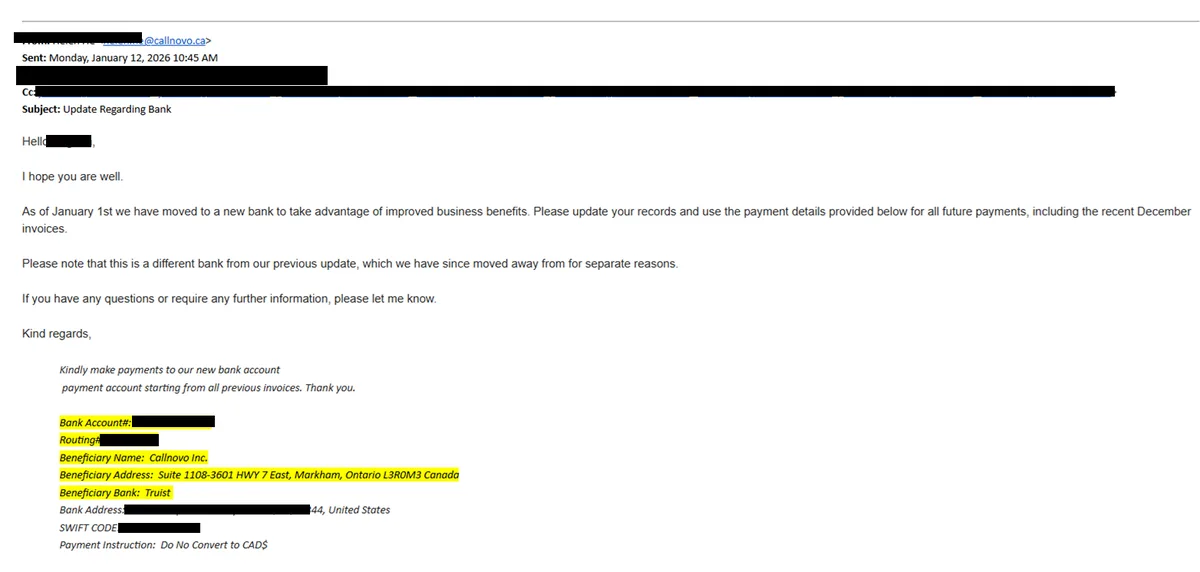

El correo fraudulento real que recibio nuestro cliente. Nombres, numeros de cuenta y otros datos identificativos han sido redactados.

Los nuevos datos bancarios apuntaban a una cuenta en Truist abierta en Atlanta. Nosotros no trabajamos con Truist. No tenemos ninguna cuenta en Atlanta. Alguien habia creado una cuenta bancaria fraudulenta y nos habia suplantado para redirigir el pago de nuestro cliente hacia ella.

Las Primeras 24 Horas: “Nos Hackearon?”

Cuando vimos ese correo, la primera pregunta fue la obvia: habian comprometido nuestro sistema de correo electronico?

Esto es lo que hicimos en las primeras horas:

Auditoria del Sistema de Correo

Revisamos todos los registros de correos enviados desde nuestra direccion de cuentas por cobrar. No habia ningun registro de que el correo fraudulento se hubiera enviado desde nuestros sistemas. Cero.Verificacion de MFA

Confirmamos que la autenticacion multifactor estaba activa en todas las cuentas de correo, incluida la de cuentas por cobrar. No se detectaron intentos de eludir el MFA.Revision de Registros de Acceso

Revisamos el historial de inicio de sesion de todas las cuentas de correo en busca de direcciones IP, dispositivos o ubicaciones geograficas inusuales. Nada anormal.Reporte al Banco

Llamamos al banco (Truist) para reportar la cuenta fraudulenta. Luego fuimos fisicamente a una sucursal para presentar un reporte formal de fraude en persona.La auditoria de correo fue la pieza critica. Si ese correo fraudulento realmente se hubiera enviado desde nuestros servidores, estariamos ante una brecha de seguridad — y eso significaria respuesta a incidentes, notificaciones a clientes, todo el protocolo. Pero nuestros registros estaban limpios. El correo no fue enviado desde nosotros. Fue fabricado para que pareciera enviado desde nosotros.

Lo Que Realmente Paso

Despues de que nuestro cliente realizo su propia investigacion interna, el panorama se aclaro. El compromiso se origino fuera de nuestros sistemas. El atacante tenia suficiente contexto sobre nuestra relacion comercial — nombres, roles, frecuencia de pagos, formato de correos — para construir una suplantacion convincente.

Esta es la anatomia de un ataque BEC:

1. Reconocimiento. El atacante identifico una relacion real entre proveedor y cliente (nosotros y nuestro cliente) y recopilo suficientes detalles para que la suplantacion fuera creible — nombres, cargos, formatos de correo, el hecho de que se realizaban pagos regulares.

2. Suplantacion. Elaboraron un correo que imitaba el estilo de comunicacion de nuestro departamento de cuentas por cobrar. La estructura del dominio correcta, la lista de copia correcta, el tono correcto. El tipo de correo que, en un departamento de cuentas por pagar ocupado procesando docenas de facturas, no levanta sospechas.

3. La solicitud. Un pedido simple y de apariencia rutinaria: “Hemos actualizado nuestros datos bancarios. Por favor utilice la siguiente cuenta para futuros pagos.” Sin urgencia. Sin presion. Solo una actualizacion con tono de formalidad — que es exactamente lo que lo hace peligroso.

4. La redireccion. La nueva cuenta era una cuenta de Truist abierta en Atlanta. Un banco que parece legitimo, una ubicacion que parece legitima. Nada en ello gritaba “fraude” a primera vista.

La unica razon por la que fallo? El pago fue rechazado por el banco receptor debido a una discrepancia en los datos de la cuenta. Si esos datos hubieran coincidido — si el atacante hubiera sido un poco mas cuidadoso — el pago se habria completado.

Lo Que Hicimos con la Cuenta Fraudulenta

Reportar solo por medios digitales no es suficiente cuando hay fraude financiero involucrado. Esto es lo que hicimos:

Llamamos directamente al departamento de fraude de Truist. Reportamos el numero de cuenta, explicamos el intento de BEC y solicitamos que la cuenta fuera marcada para investigacion.

Visitamos fisicamente una sucursal bancaria. Entramos a una sucursal y presentamos un reporte formal de fraude con un ejecutivo bancario en persona. Esto crea un registro documental que es mas dificil de ignorar que un formulario en linea. Cuando alguien esta sentado frente a ti explicando que se abrio una cuenta fraudulenta en su institucion, recibe atencion.

Documentamos todo. Cronologia completa, encabezados de correo, datos de la cuenta, comunicaciones con nuestro cliente — todo preservado para una posible intervencion de las autoridades.

El Cambio de Politica: Verificacion por Video para Todos los Cambios de Cuenta Bancaria

Este incidente expuso una brecha que existe en casi toda relacion B2B: no existe un protocolo estandar de verificacion para cambios de cuenta bancaria.

Piensalo. Una empresa te envia un correo diciendo “aqui estan nuestros nuevos datos bancarios.” Que haces? La mayoria de las empresas verifican si el correo parece legitimo, tal vez llaman a un numero de telefono que aparece en el correo (que el atacante controla) y procesan el cambio. Eso es todo.

Ahora hemos implementado una regla simple e inquebrantable:

Todos los cambios en datos de cuenta bancaria — los nuestros o los de nuestros clientes — deben verificarse mediante una videollamada en vivo con un contacto conocido en la otra empresa.

No por correo electronico. No por telefono (los numeros de telefono se pueden falsificar). Una videollamada en vivo donde puedes ver a la persona con la que has estado trabajando, confirmar su identidad y verificar verbalmente el cambio bancario.

Esta no es una solucion de alta tecnologia. Es una solucion humana. Y esa es precisamente la razon por la que funciona contra un ataque que explota la confianza humana. Puedes falsificar un correo electronico. Puedes falsificar un numero de telefono. No puedes falsificar una videollamada en vivo con alguien que tu equipo ya conoce.

Ahora recordamos proactivamente esta politica a cada cliente al inicio de cada contrato y durante las revisiones trimestrales de negocio. Si recibes cualquier comunicacion solicitando un cambio en nuestros datos bancarios, no lo proceses hasta que lo hayas verificado en una videollamada con tu gerente de cuenta de Callnovo.

Lecciones para Toda Empresa Que Trabaje con Proveedores Internacionales

Este incidente reforzo varios principios que aplican a cualquier empresa que gestione pagos B2B:

1. Nunca proceses un cambio de cuenta bancaria basandote unicamente en un correo electronico. Sin importar lo legitimo que parezca. Sin importar a quien tenga en copia. Sin importar lo rutinaria que suene la solicitud. Siempre verifica a traves de un canal separado y autenticado — idealmente por video.

2. “Tenemos MFA” es necesario pero no suficiente. Nuestro MFA estaba activo y funcionando. Protegio nuestros sistemas. Pero el BEC no necesita vulnerar tus sistemas — solo necesita suplantarlos de manera convincente. El MFA protege contra la toma de cuentas. No protege contra la suplantacion de identidad.

3. Reporta el fraude en persona, no solo digitalmente. Cuando entramos a una sucursal bancaria para reportar la cuenta fraudulenta, la respuesta fue materialmente diferente a la que habiamos recibido por telefono. El reporte en persona genera responsabilidad y urgencia que los formularios digitales no logran.

4. La seguridad de tu proveedor es tan fuerte como la tuya propia. Nosotros teniamos sistemas limpios, MFA, seguridad de endpoints (Bitdefender en mas de 2,500 dispositivos) y registros de acceso auditados. El ataque casi funciono porque el punto de entrada estaba fuera de nuestro perimetro. La seguridad de la cadena de suministro es una responsabilidad compartida.

5. Asume que toda comunicacion financiera “rutinaria” es un potencial ataque. Los correos BEC mas peligrosos son los que no transmiten urgencia. Se sienten normales. Esa normalidad es el arma.

Mirando Hacia Adelante

Compartimos esta historia porque la transparencia sobre incidentes de seguridad — incluso los que se detectaron antes de causar dano — hace que todo el ecosistema sea mas seguro. Cada empresa que lea esto e implemente la verificacion por video para cambios bancarios es una victima potencial menos.

Si eres cliente actual de Callnovo: ya has sido informado sobre nuestra politica de verificacion por video. Si alguna vez recibes un correo solicitando un cambio en nuestros datos bancarios, no actues sobre el. Llama a tu gerente de cuenta. Inicia una videollamada. Verifica.

Si estas evaluando socios BPO: preguntales que sucede cuando alguien envia un correo solicitando un cambio de datos bancarios. Si la respuesta es cualquier cosa diferente a “verificamos a traves de un canal autenticado independiente,” sigue buscando.

La seguridad no se trata solo de la tecnologia que implementas. Se trata de los procesos que construyes alrededor de ella.