核心要点

- 客户付给Callnovo的一笔款项被退回,原因是银行信息被篡改——而篡改来自一封与我们邮件几乎一模一样的欺诈邮件。 该邮件看似来自我们的应收账款部门,抄送了所有相关人员,内容是一次看似日常的银行账户变更请求。

- 我们的即时调查未发现任何内部系统被入侵的证据 — MFA已启用,发件日志干净,未检测到任何未授权访问。入侵源头被追溯至客户方的环境。

- 我们通过电话和亲自到银行网点的方式举报了欺诈账户(Truist银行,开户地Atlanta)。 涉及金融欺诈时,仅靠线上渠道举报远远不够。

- 我们现在要求所有银行账户变更必须通过视频通话验证——没有例外。 仅这一项制度变更就彻底消除了整个攻击路径。我们建议所有与国际供应商合作的企业采用同样的做法。

那封差点得逞的邮件

上个月,一位长期合作的客户向我们汇付月度服务款项时遭遇失败。银行拒绝了转账,因为账户信息不匹配。

客户联系我们排查问题时,转发了他们收到的一封邮件——这封邮件此前已被客户内部员工层层转发。原始邮件看起来来自我们的应收账款部门,请求变更我们的银行账户信息以用于后续付款。邮件格式规范,术语准确,并且抄送了双方所有相关人员。

乍一看,这封邮件完全像是真的。甚至我们自己也差点信了。

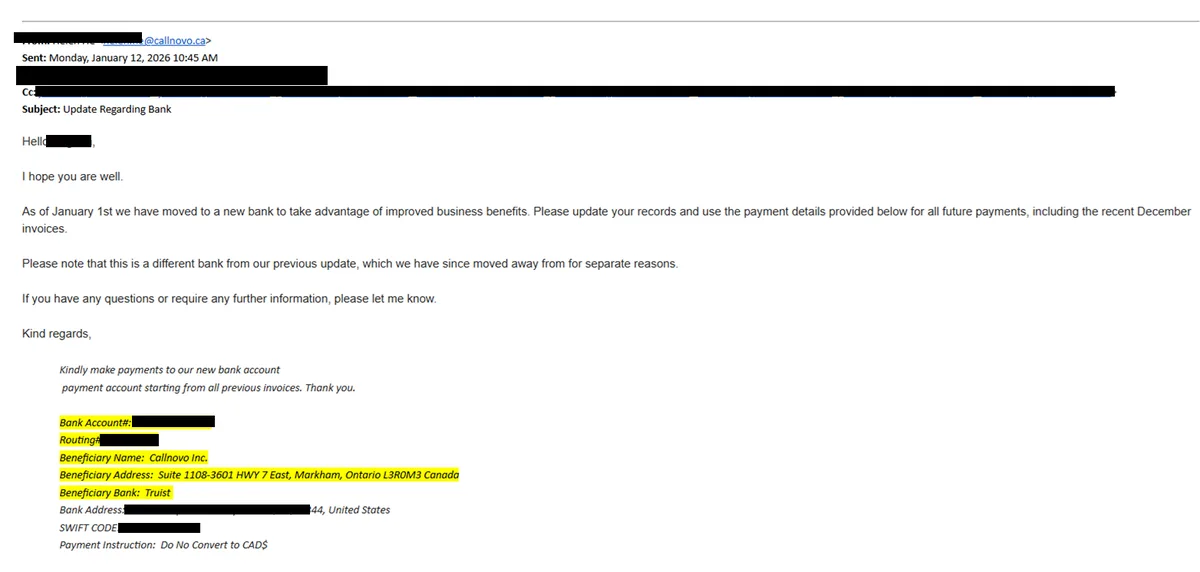

客户实际收到的欺诈邮件。姓名、账号及其他身份信息已做脱敏处理。

新的银行信息指向一个在Atlanta开设的Truist银行账户。我们不在Truist开户。我们在Atlanta也没有任何账户。有人创建了一个欺诈银行账户,冒充我们的身份,试图将客户的付款转入其中。

事发后24小时:“我们被入侵了吗?”

看到那封邮件后,第一个问题显而易见:我们的邮件系统是否被攻破了?

以下是我们在最初几个小时内所做的工作:

邮件系统审计

检查应收账款邮箱的所有发件日志。没有找到任何从我们系统发出该欺诈邮件的记录。一条都没有。MFA验证

确认所有邮箱账户(包括应收账款邮箱)均已启用多因素认证(MFA)。未检测到任何MFA绕过尝试。访问日志审查

审查所有邮箱账户的登录历史,排查异常IP地址、设备或地理位置。一切正常。银行举报

致电Truist银行举报欺诈账户。随后亲自前往银行网点,当面提交正式欺诈举报。邮件审计是关键环节。如果那封欺诈邮件确实是从我们的邮件服务器发出的,那就意味着系统被入侵——接下来就要启动事件响应、客户通知等一整套应急流程。但我们的日志是干净的。那封邮件不是从我们这里发出的,只是被伪造成看起来像我们发出的。

真正发生了什么

在客户完成内部调查后,事情的全貌逐渐清晰。入侵源头在我们的系统之外。攻击者对我们双方的业务关系有足够的了解——包括姓名、职位、付款周期、邮件格式——足以构造一封以假乱真的冒充邮件。

以下是这次BEC攻击的完整解剖:

1. 侦察阶段。 攻击者锁定了一对真实的供应商-客户关系(即我们和客户),并收集了足够的细节使冒充具有可信度——姓名、头衔、邮件格式,以及定期付款的事实。

2. 冒充阶段。 他们精心编写了一封模仿我们应收账款邮件风格的邮件。域名结构正确、抄送名单正确、语气正确。在一个每天处理数十张发票的应付账款部门,这种邮件不会引起任何警觉。

3. 请求阶段。 一个简单、听起来很日常的请求:“我们更新了银行信息,请在后续付款中使用以下账户。“没有紧迫感,没有施压,只是一个平淡的事实性通知——而这恰恰是它危险的地方。

4. 资金转向。 新账户是在Atlanta开设的Truist银行账户。合法的银行,合法的地点。乍一看没有任何地方让人觉得是”欺诈”。

这次攻击为什么失败了?因为收款银行由于账户信息不匹配而拒绝了转账。如果信息匹配上了——如果攻击者再仔细一点——这笔款项就会被成功转走。

我们如何处理欺诈账户

涉及金融欺诈时,仅靠线上举报是不够的。以下是我们的具体做法:

直接致电Truist银行的欺诈部门。 我们报告了账户号码,说明了BEC攻击的情况,并要求将该账户标记为调查对象。

亲自前往银行网点。 我们走进一家银行网点,与银行工作人员当面提交了正式欺诈举报。这会形成一条比在线表单更难被忽视的纸质记录。当有人坐在你对面,向你说明有人在你们银行开设了欺诈账户时,事情会得到应有的重视。

完整记录一切。 完整的时间线、邮件头信息、账户详情、与客户的所有沟通——全部保留,以备执法机构介入。

制度变更:所有银行账户变更必须视频验证

这次事件暴露了几乎每一段B2B合作关系中都存在的漏洞:银行账户变更没有标准的验证流程。

想想看。一家公司发邮件告诉你”这是我们的新银行信息。“你会怎么做?大多数公司检查一下邮件是否看起来合法,也许拨打邮件中列出的电话号码(而那个号码可能就在攻击者的控制下),然后就处理了变更。仅此而已。

我们现在实施了一条简单但无法突破的规则:

所有银行账户信息变更——无论是我们的还是客户的——都必须通过与对方公司已知联系人的实时视频通话进行验证。

不是邮件。不是电话(电话号码可以被伪造)。而是一个实时视频通话,你能看到你一直在合作的那个人,确认其身份,并口头确认银行信息变更。

这不是什么高科技方案,而是一个人性化的方案。这恰恰是它能有效对抗利用人际信任的攻击的原因。你可以伪造邮件,可以伪造电话号码,但你无法伪造一个与你的团队已经认识的人的实时视频通话。

我们现在会在每次合作开始时以及每季度业务回顾中主动提醒每位客户这一政策。如果您收到任何要求变更我们银行信息的通讯,请在通过与您的Callnovo客户经理视频通话验证之前,不要执行任何操作。

对所有与国际供应商合作的企业的启示

这次事件再次验证了几条适用于所有管理B2B付款的公司的原则:

1. 永远不要仅凭一封邮件就处理银行账户变更。 无论它看起来多么合法。无论抄送了谁。无论请求听起来多么日常。务必通过独立的、经过认证的渠道进行验证——最好是视频。

2. “我们有MFA”是必要条件,但远非充分条件。 我们的MFA一直处于启用和正常运行状态。它保护了我们的系统。但BEC不需要攻破你的系统——它只需要令人信服地冒充你的系统。MFA防范的是账户接管,无法防范身份冒充。

3. 欺诈举报要当面进行,不能只走线上渠道。 当我们亲自走进银行网点举报欺诈账户时,得到的响应与电话举报截然不同。当面举报会产生线上表单无法比拟的责任感和紧迫感。

4. 供应商的安全水平取决于你自身的安全水平。 我们拥有干净的系统、MFA、终端安全防护(Bitdefender覆盖2,500+台设备)以及经过审计的访问日志。但攻击仍然差点得手,因为突破口在我们的防线之外。供应链安全是一项共同责任。

5. 把每一封”日常”的财务邮件都当作潜在攻击对待。 最危险的BEC邮件不是那些让人感到紧迫的,而是那些让人觉得再正常不过的。这种”正常感”本身就是武器。

展望未来

我们选择公开分享这个故事,是因为对安全事件的透明——即便是在造成损失之前就被拦截的事件——能让整个生态系统更加安全。每一家读到这篇文章并为银行信息变更实施视频验证的企业,都意味着少一个潜在的受害者。

如果您是Callnovo的现有客户:您已经了解了我们的视频验证政策。如果您收到任何要求变更我们银行信息的邮件,请不要执行。联系您的客户经理。发起视频通话。当面核实。

如果您正在评估BPO合作伙伴:请问他们,当有人通过邮件请求变更银行账户信息时,他们会怎么做。如果答案不是”我们通过独立的认证渠道进行验证”,那就继续看别家。

安全不仅仅是你部署了什么技术,更是你围绕技术建立了什么流程。